行业解决方案

查看所有行业解决方案

IDA 用于解决软件行业的关键问题。

发布时间:2022-10-09 15: 37: 10

IDA在游戏逆向研究中的重要作用已经被论证过无数次了,游戏开发者必须对可能的逆向分析做好防御,不被破解的第一步就是研究黑客是如何破解你的游戏。

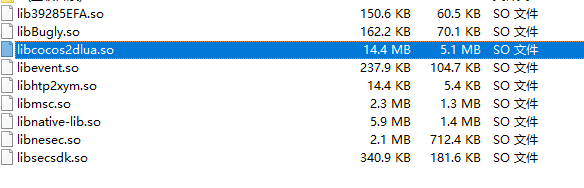

继续分享来自安全论坛的关于游戏破解实战案例,本次邮箱引擎是LibCoscos2dula.so:

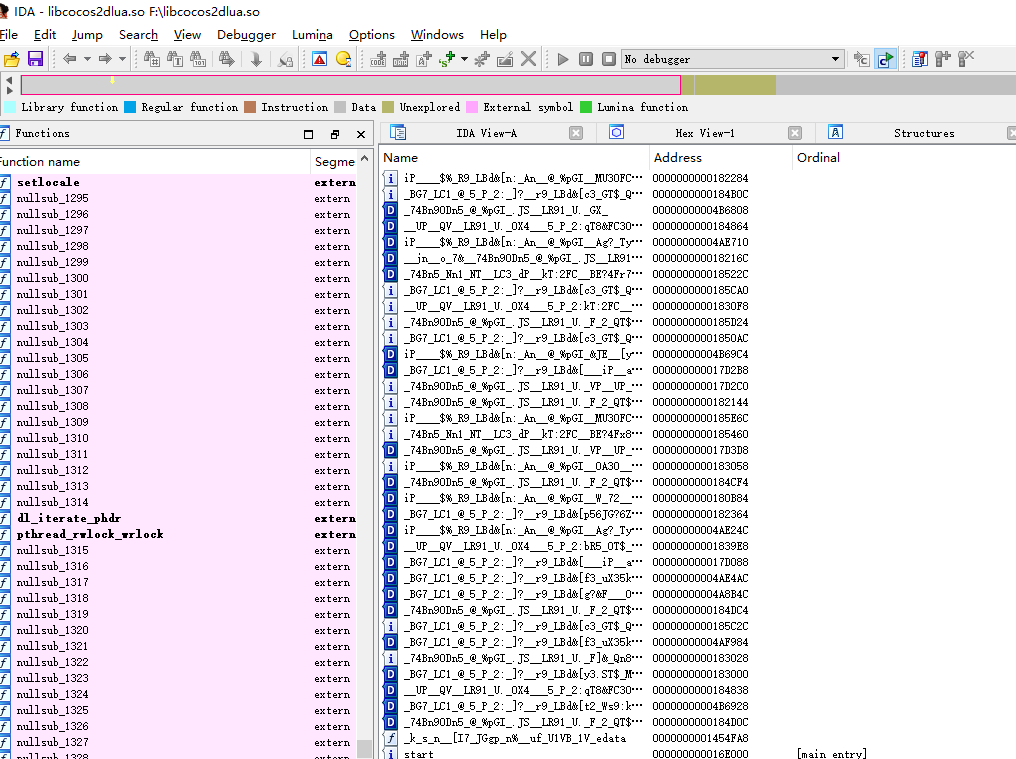

先尝试直接拖入到IDA中进行分析,预料到同样会被加固,无法直接获得想要的代码:

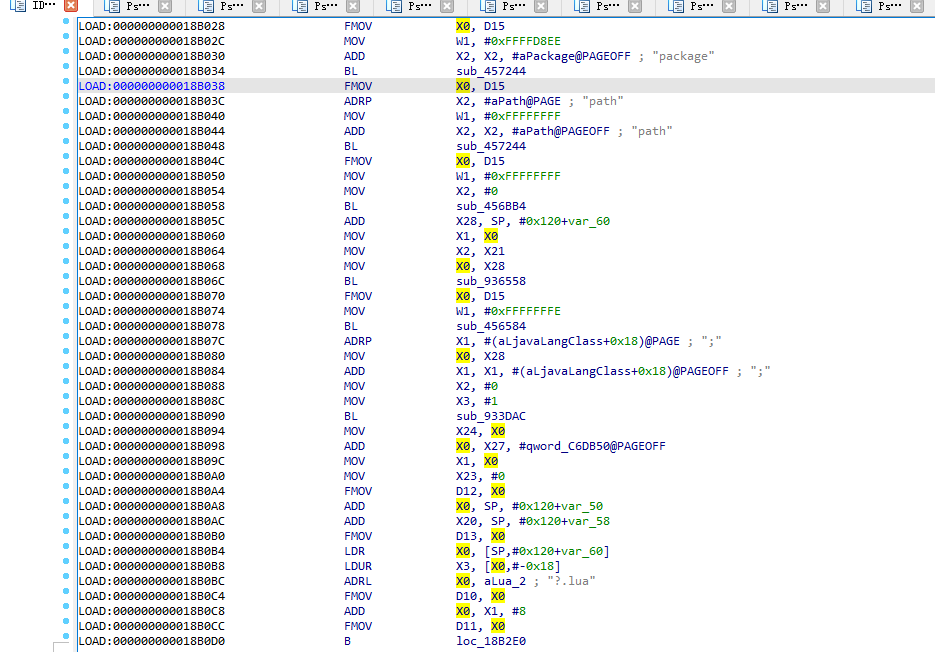

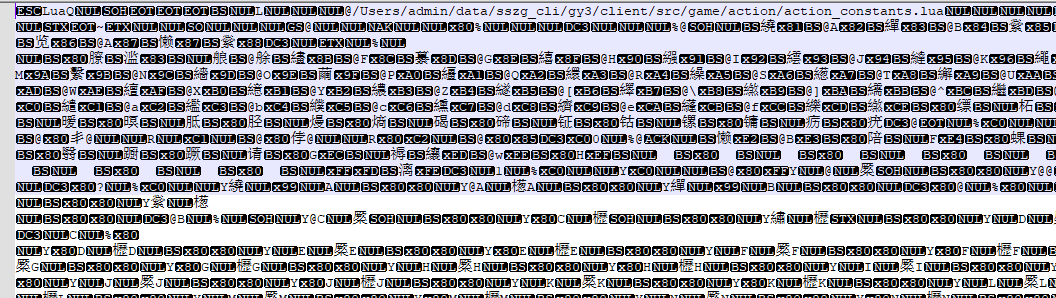

常规操作是去内存中DUMP出来数据,这里DUMP脚本很多,就不展开。DUMP得到的内容进行修复,推荐修复工具【https://github.com/F8LEFT/SoFixer】。但是我们会发现文件头被魔改过,用来的SO文件头复制粘贴进行后,再修复完成了。

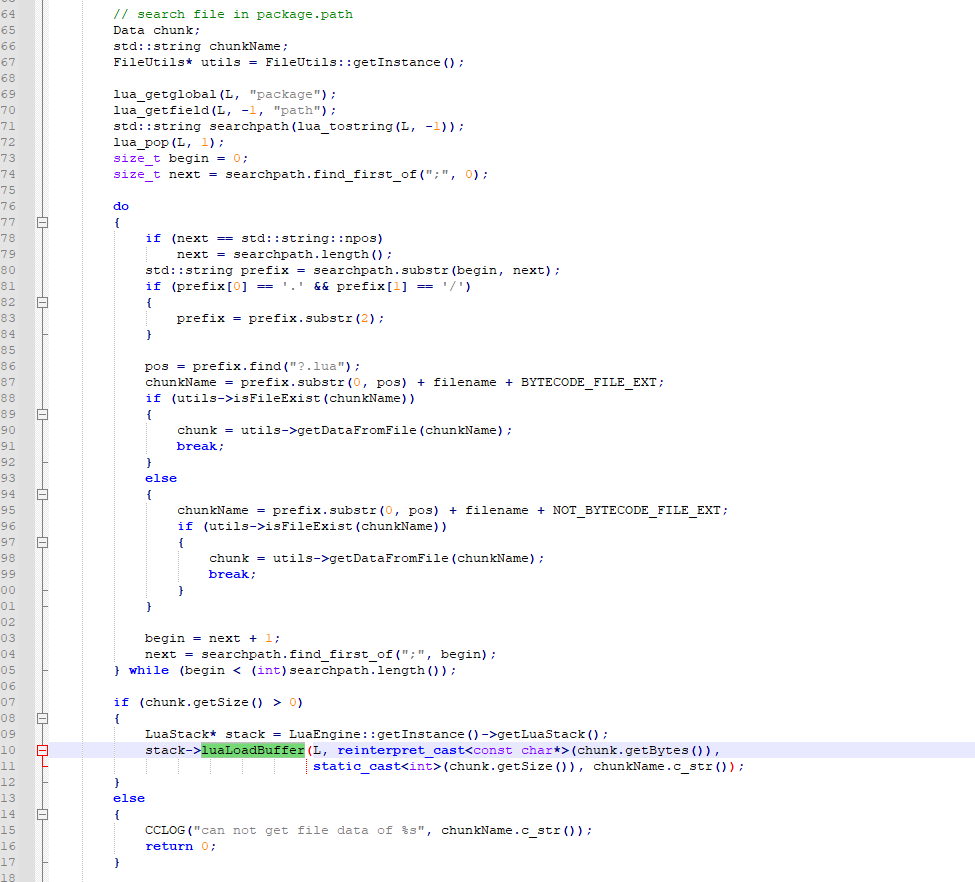

这里总结下,LUA的游戏基本都是通过luaLoadBuffer进行HOOKdump。接下来我们去查询这个字符,但没有收获:

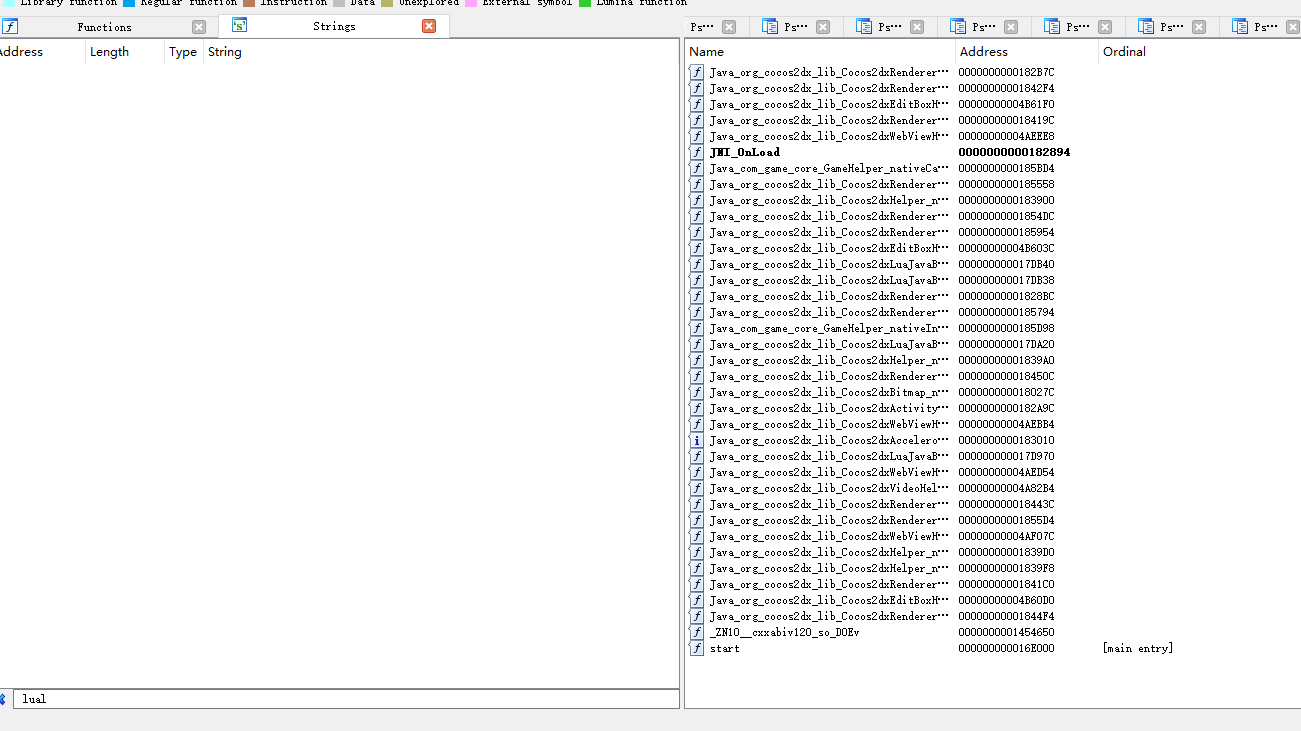

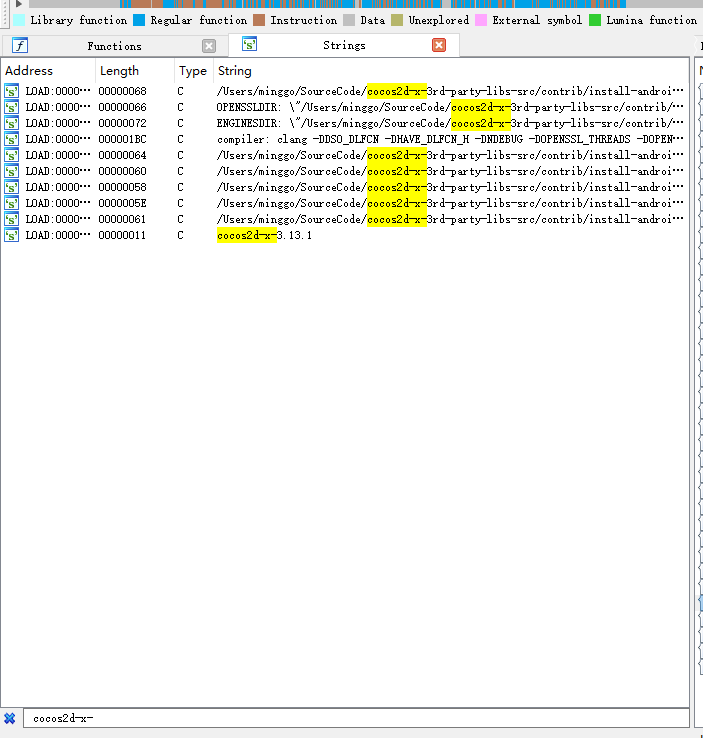

遇见这种情况,只能从开源框架下手继续。首先看下它的版本:

可以看到标黄的部分是cocos2d-x-3.13.1,需要下载这个版本的源码,官方下载地址:https://github.com/cocos2d/cocos2d-x

下载好解压,可以尝试直接用notepad++的搜索功能,来方便快速的搜索luaLoadBuffer:

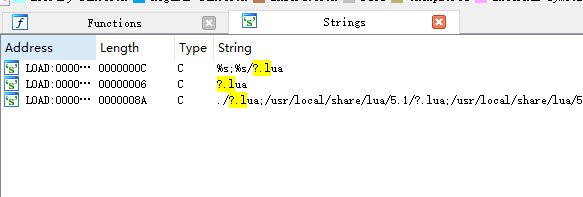

结果其实可以发现实际是包含luaLoadBuffer,但只是被他隐藏了。那我们该怎么定位到它呢?我们看到上面有个?.lua的字符串我们去IDA搜下看看:

可以看到也是有的,鼠标点击过去,选中alua_2按下键盘下的X快捷键:

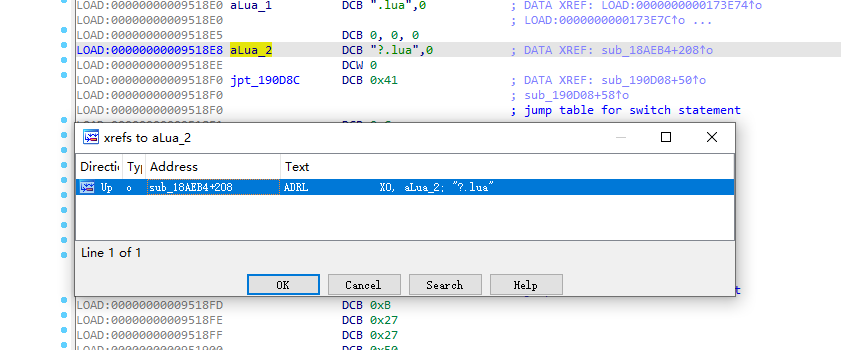

点OK跳过去:

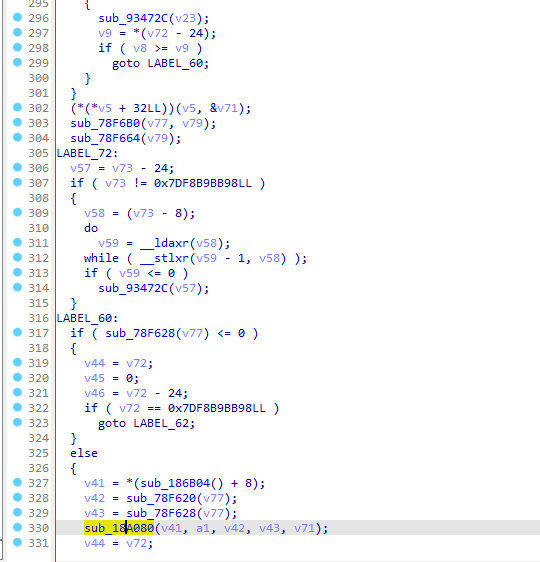

我们可以看到这里和刚才看的源码基本上是一样的,那么我们按F5看伪代码:

通过分析sub_18A080就是luaLoadBuffer,我们点进去看看:

伪代码太长了,不全部截图列出,通过HOOK打印sub_18A080(v41,a1,v42,v43,v71);

V42=内容V43=长度V71=文件名。随后进到sub_18A080内部发这个sub_4595C0正好对应luaLoadBuffer参数:

sub_4595C0(a2,v21,v64,a5);=luaLoadBuffer(l,(const char*)data.getBytes(),(int)data.getSize(),fullPathOfScript.c_str());

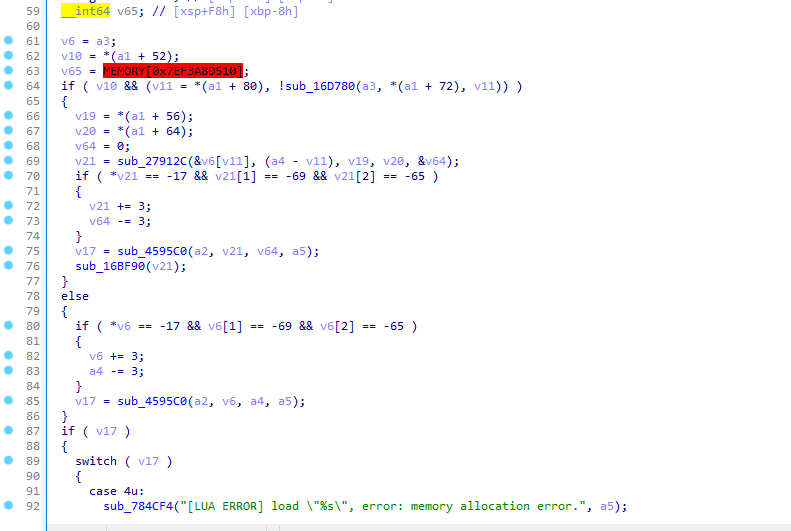

到这里就不需要多说什么了直接HOOKdump脚本。发现出来竟然是LUAq的代码:

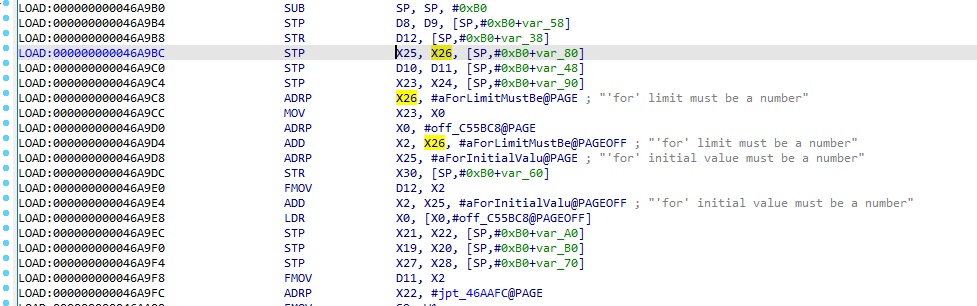

直接用unluac反编译发现会报错,所以应该是修改了opcode。我们继续用IDA定位opcode,进行搜索字符串“'for'limit must be a number”:

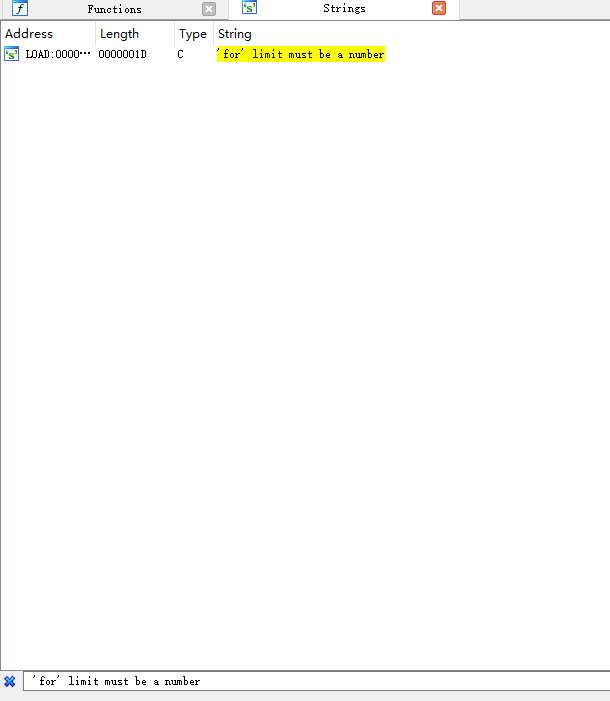

和刚才一样点击过去按X键,点OK跳过去:

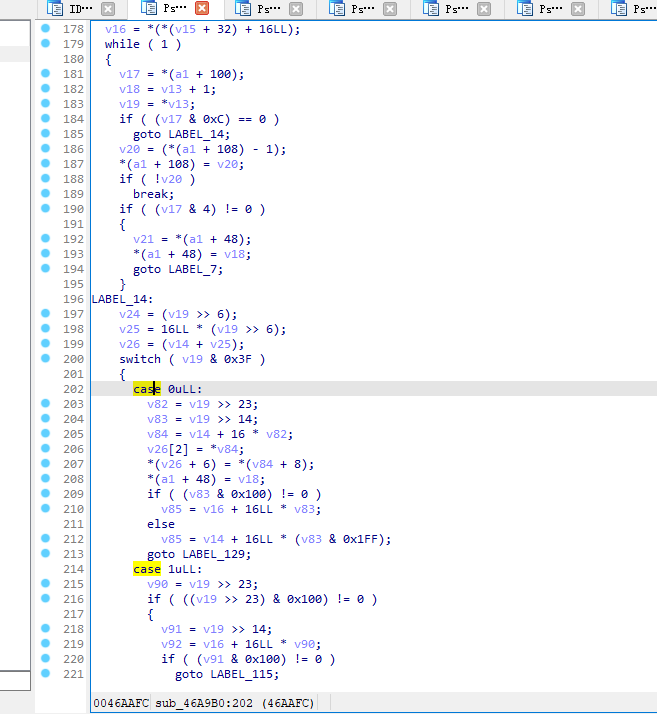

然后使用F5进行分析:

case就是opcode,把它拿出来修改下unluac就可以解密了。

本案例转自【看雪网论坛】,原作者【lihaiyanz】

展开阅读全文

︾

读者也喜欢这些内容:

IDA Pro反编译so文件怎么导入 IDA Pro反编译so文件符号全是sub_怎么处理

so文件进入IDA Pro后能不能快速出伪代码、能不能看到像样的函数名,关键取决于两点:导入时架构与加载方式是否选对,符号与调试信息是否存在并被正确加载。下面按实际排查顺序,把导入步骤和sub_满屏时的处理路径一次讲清楚。...

阅读全文 >

IDA Pro反汇编代码怎么加注释 IDA Pro反汇编代码怎么导出成文本

在IDA Pro里做静态分析,注释是把你的判断依据固定下来的关键动作,后续复盘、交接、做对比数据库时都靠它来省时间。导出成文本则更偏向分享与留档,既可以把当前反汇编视图写成可读的清单,也能按需要导出成ASM或LST文件,便于外部检索与对照。...

阅读全文 >

IDA Pro字符串编码显示乱码怎么办 IDA Pro字符串编码识别错误怎么修正

做逆向时你看到的字符串不是直接从二进制里读出来就完事,IDA Pro会用一套编码与字符串类型规则把字节解码成可显示文本。只要默认编码选错,或把UTF-16当成8位字符串去解,就会出现乱码、问号、断字,甚至字符串列表里一堆看似可读但实际无意义的内容。要把IDA Pro字符串编码显示乱码怎么办,IDA Pro字符串编码识别错误怎么修正这件事处理干净,思路是先修正单条字符串的类型与编码,再把默认规则改到更贴近样本,最后控制自动识别的范围与口径。...

阅读全文 >

IDA逆向QT控件应用程序 qt获取窗口内所有控件

在逆向分析跨平台图形界面程序的实践中,QT框架的广泛应用对逆向人员提出了更高要求。QT采用信号与槽、动态UI加载等机制,传统Windows API分析手段难以适配。利用IDA pro进行QT应用程序的逆向分析,结合符号信息、vtable结构及动态控件创建逻辑,可以有效提取界面控件层级、信号连接机制等核心信息。同时,若拥有源码或调试权限,还可以通过QT原生函数如`findChildren`等方式实现对窗口中所有控件的枚举与分析。本文将围绕IDA逆向QT控件应用程序和qt获取窗口内所有控件两大主题进行详细讲解。...

阅读全文 >